主页 > imtoken国内下载 > 浅谈区块链安全攻防实践

浅谈区块链安全攻防实践

1、区块链的邪术;

2、区块链安全攻防的切入点;

3、数字货币交易所安全攻防的切入点。

余弦(cosine@slow fog):

我们先来看看:区块链的邪门邪道,这里放一张思维导图给大家看看。

余弦(cosine@slow fog):

这张“区块链恶意地图”实际上由两部分组成:

1. 与区块链相关的恶意攻击

2.利用区块链作恶

余弦(cosine@slow fog):

主要内容是:

偷钱

恶意挖矿

勒索

暗网

C2 过境

洗钱

资金

菠菜

余弦(cosine@slow fog):

细节就不一一展开了,我觉得还是留给大家细细体会吧,有什么问题再沟通。

余弦(cosine@slow fog):

但是有一点,大家可以看到,在非区块链行业中,有很多和其他行业类似的作恶方式,但也有很多是非常不同的。

余弦(cosine@slow fog):

比如:算力攻击中的51%攻击,这种攻击方式很有意思。 简单的说,如果你拥有一半以上的算力,就可以确定一条区块链的走向(最长链原则),就可以导致诸如“双花攻击”(一笔钱被花两次)。 而且有趣的是:这种算力攻击对于DDoS来说并不违法,在这个世界上是合法的……

余弦(cosine@slow fog):

你可以打开这个网站,估算一下对各种区块链发起51%攻击的成本:

余弦(cosine@slow fog):

我的截图不完整,网络不工作

余弦(cosine@slow fog):

让我们看看“窃取硬币”->“攻击智能合约”部分

余弦(cosine@slow fog):

这里主要列出两个智能合约平台:ETH和EOS

余弦(cosine@slow fog):

可以看到这两个智能合约公链平台的攻击点相同,但攻击点也大不相同。 这是研究区块链平台安全性时可以做出的重大改变。 这往往取决于设计者的意图、智能合约虚拟机的实现等等。

余弦(cosine@slow fog):

智能合约的安全问题特别神奇。

余弦(cosine@slow fog):

Ethereum的智能合约发布后不能更改(虽然有升级模型,但这个以后再说),而EOS的智能合约发布后可以更改……这是一个奇妙的区别。

余弦(cosine@slow fog):

下回我们再来看看“恶意挖矿”。 可能大多数人都遇到过“蠕虫挖矿”。 一些服务器,如Redis,被植入挖矿木马,用于非授权访问。 但绝大多数应该没有在矿场遇到过恶意挖矿。

余弦(cosine@slow fog):

我们在偏远山区布局矿场业务。 我们买了一批知名的矿机。 其中有几个在供应链环节(运输过程)中被刷了挖矿病毒。 ,整个矿山都被感染了。 这些病毒/蠕虫的作用主要是劫持挖矿算力,间接盗取币种。

余弦(cosine@slow fog):

这是一段血泪史。 被供应链攻击在其他行业确实很少见,但在公链世界,基础设施矿场一直是流行的攻击方式。 太混乱了。

余弦(cosine@slow fog):

好了,我们继续看下一篇《暗网》->《争霸对抗》

余弦(cosine@slow fog):

每个人都知道影子经纪人,对吗? 2017年,NSA一批网络武器泄露,一个月后席卷全球的WannaCry现身。

余弦(cosine@slow fog):

事实上,这件事真的让我决定全力投入区块链安全行业。 为什么?

余弦(cosine@slow fog):

大家天梯打开Shadow Brokers的页面:

@theshadowbroker

余弦(cosine@slow fog):

为逃避监管和追溯,影子经纪人利用区块链平台Steemit(底层基于公链Steem)公开其所有信息披露。

余弦(cosine@slow fog):

他们刚开始募集比特币,然后觉得不够匿名,于是就募集了匿名币:Monero和Zcash

余弦(cosine@slow fog):

世界顶级的地下黑客活动往往会引起我们的研究兴趣,所以真正意义上,我们开始理解为什么是Steem,为什么是比特币、门罗币、Zcash

余弦(cosine@slow fog):

然后我们遇到了一个有趣的现象,那就是另一个地下黑客组织的出现:黑暗霸主。

余弦(cosine@slow fog):

我们来看看黑暗霸主的Steemit页面:

@thedarkeroverlord

余弦(cosine@slow fog):

网页未找到! ! ! ! ! ! !

余弦(cosine@slow fog):

天啊……区块链也能删除内容? ?

余弦(cosine@slow fog):

事实上,它不是,我们很快意识到删除内容的不是区块链,而是 Steemit 平台本身进行了屏蔽。 但是区块链Steem并没有被删除(也不能删除,从设计和实现的角度来看)

大家注意:Steemit是平台,Steem是区块链。 Steemit 基于 Steem。

余弦(cosine@slow fog):

来吧,大家再打开一个基于Steem的平台,Busy:

@thedarkoverlord

余弦(cosine@slow fog):

您是否意识到这就是区块链的有趣之处。

余弦(cosine@slow fog):

好了,最后再看“菠菜”

余弦(cosine@slow fog):

您可以打开DApp导航站:

余弦(cosine@slow fog):

你会发现网上跑着很多DApp,几个公链平台都有各种各样的DApp,当然很多都和“菠菜”无关。 您可以稍后体验。 其实对于了解公链的世界还是很有用的。

余弦(cosine@slow fog):

好了,既然内容很多,就不展开了,我们进入下一个话题:

区块链安全攻防的起点

余弦(cosine@slow fog):

余弦(cosine@slow fog):

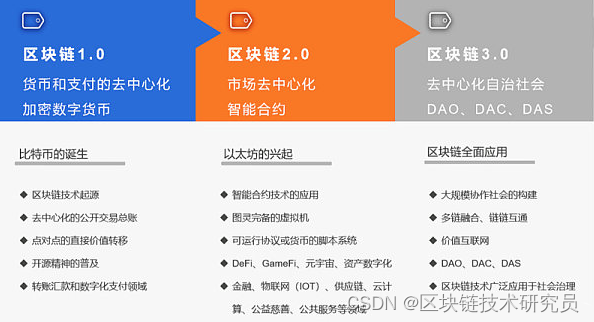

当我们谈到区块链安全攻防时,其实主要有两个部分:链上攻防和链下攻防。

余弦(cosine@slow fog):

我们先来看看链下攻防。 很多人都熟悉吗? 没错,这就是经典的传统网络安全攻防。 这个就不用多说了,大家都心知肚明。

余弦(cosine@slow fog):

但链下攻防的区别在于:图中右侧:节点安全。 这个不同的区块链有不同的节点,可能有不同的安全问题。

余弦(cosine@slow fog):

比如我们在全球范围内做过批量的以太坊黑色情人节。 您可以打开我们制作的特殊页面:

余弦(cosine@slow fog):

攻击详情列在本页底部。 这里不展开,简单说下过程:

全局扫描8545端口(HTTP JSON RPC API)、8546端口(WebSocket JSON RPC API)等开放的以太坊节点,发送eth_getBlockByNumber、eth_accounts、eth_getBalance遍历区块高度、钱包地址和余额。 反复调用eth_sendTransaction尝试将余额转入 当攻击者的钱包与节点用户在自己的钱包上执行unlockAccount重合时,期间无需再次输入密码签署交易。 此时攻击者的eth_sendTransaction调用会被正确执行,余额会进入攻击者的钱包。 向上

余弦(cosine@slow fog):

好了,我们来看看链条的攻防部分。

余弦(cosine@slow fog):

除了智能合约中的各种安全问题,智能合约的虚拟机、虚拟机下链的共识、交易也会有。

余弦(cosine@slow fog):

关于整个链条的安全,我们的研究切入点一般是:

静态代码检查

P2P安全

RPC安全

加密签名安全

账户和交易模型安全

系统合约安全

共识安全

守则合规

余弦(cosine@slow fog):

其中,共识安全是区块链最神奇的一点。

余弦(cosine@slow fog):

比如比特币的PoW共识,ETH(以太坊)2.0即将推出的PoS共识,EOS的DPoS共识。 差别非常大,对于安全研究会不一样,甚至会很不一样。

余弦(cosine@slow fog):

共识安全研究的核心目的是打破共识,让意想不到的交易或区块出现。

余弦(cosine@slow fog):

比如我们推出了一种叫做“外星人攻击”的方法,可以让两条共识模型相似的链互相感染对方的区块链网络,破坏自己稳定的共识。

余弦(cosine@slow fog):

比如你应该听说过“日食攻击”和“女巫攻击”,最终感染共识,让攻击者低成本获利(获得足够的算力出块,影响区块链后续进程) .

余弦(cosine@slow fog):

好了,第二部分到此结束。 大家可以积累问题,以后一起问,不过我估计可能忙不过来回复。 .

余弦(cosine@slow fog):

第三部分:数字货币交易所安全攻防的起点

余弦(cosine@slow fog):

为什么我要特别提到这一点? 原因是:这个生态里数字货币交易所太多了,大家忙着炒币……满地都是钱(币),没有国家监管力量。 极其困难。 这是这个生态中极其严峻的攻防场景。

余弦(cosine@slow fog):

余弦(cosine@slow fog):

好了,大家打开上图交易所的钱包安全架构图。

余弦(cosine@slow fog):

先跟大家汇报一下:数字货币交易所的安全体系建设水平确实远远落后于金融行业。

余弦(cosine@slow fog):

我们先关注这张图:热钱包、暖钱包、冷钱包。 因为归根结底所有的安全攻击和防御都是围绕钱包展开的。

余弦(cosine@slow fog):

为什么叫:寒、温、热。 其实就是按照网络接触程度+流动性+钱包数量来划分的。

余弦(cosine@slow fog):

冷:与网接触度低(或为零),流动性小,资金量大;

火爆:触网程度高,流动性高,资金量小;

温度:介于冷热之间。

余弦(cosine@slow fog):

相比之下,一般来说,冷钱包更安全,热钱包更危险。

余弦(cosine@slow fog):

几个月前,币安被 APT 盗走 7074 个比特币。 被攻击的是他们的比特币热钱包。 但官方的说法是这只占他们总数的2%。 大家自己感受一下。

余弦(cosine@slow fog):

APT攻击其实在数字货币交易所中是经常发生的,但是鉴于一些保密要求,这里就不过多透露了。 而APT方式大家应该都不陌生了。

余弦(cosine@slow fog):

其实这个安全架构图的内容可以展开太多了。 你应该有印象,我有时会在群里问你一些金融行业的防御方法。 数字货币兑换领域的工作岗位普遍太少。

余弦(cosine@slow fog):

风险控制在数字货币兑换场景中极为关键,稍有偏差就是无法挽回的巨大损失。

余弦(cosine@slow fog):

特别给大家举一个针对数字交易所的链上链下攻击方式的例子:假充值攻击。

余弦(cosine@slow fog):

简单来说,当数字货币交易所用户充值数字货币,如USDT、EOS、Ethereum Token、XRP等,交易所拿到充值的tx记录(交易记录)时,很容易引入虚假充值没有做出完整的判断。 存在...

余弦(cosine@slow fog):

这是一个超级大的坑,简直匪夷所思。

余弦(cosine@slow fog):

由于这些数字货币交易所是中心化的,账户录入意味着数据库中多了一笔数额,攻击者以后只需要把币取走即可。

余弦(cosine@slow fog):

好的,先分享到这里。 其他部分就不展开了,有兴趣的可以加我深入交流。 也超时了。 剩下的就看你问问题了。

一些问答

: @首页(慢雾),余老师,我一直有一个疑问比特币技术交易速度慢吗,51%算力攻击是不是意味着可以控制少数节点,攻击大部分节点,让被控制的节点自己能占51%以上的能量吗? ,篡改交易后比特币技术交易速度慢吗,即使被攻击者恢复,他也必须效仿?

另外,区块链是如何做数据备份的?

- - - - - - - - - - - - - - - -

看哪个链,比如有的链有明显的eclipse攻击或者女巫攻击,或者其他类似的攻击,那么低成本可以达到51%的攻击效果。

区块链数据备份类似于传统的大数据备份,快照,记录当前区块高度等。

: 宗御区块链使用的非对称加密算法和隐私保护(零知识证明和同态安全)有什么关系?

- - - - - - - - - - - - - - - -

区块链的非对称加密主要是椭圆曲线算法。 零知识是一种链上隐私保护技术(使用了多种算法,复杂度比较高,参见:zkproof.org)。 同态可以大致理解为某种“零知识”,但它有自己的方向。 它还在解决一些隐私问题,例如交易隐私。

: 处于区块链业务发展初期的企业普遍将用户数量和业务发展放在首位,往往忽视业务安全,会不会引发大量的区块链安全问题? 对其余的有什么建议吗?

- - - - - - - - - - - - - - - -

没有什么好的建议,还是得让领导团队把安全做成基础设施(需要植入)。

: 区块链安全,如何有效应对私钥的保管和智能合约的安全? 有没有办法让私钥上网?

- - - - - - - - - - - - - - - -

保存私钥最实用和安全的方法是将它们存储在基于 HSM 的安全设备中。

: 矿机运输过程中如何防范此类供应链攻击?

- - - - - - - - - - - - - - - -

目前,很难看到。 只能说是提高了各个环节的透明监管。

:区块链技术减轻了数据的模糊性,降低了欺诈的可能性,例如KYC和AML的应用。 区块链反洗钱的攻击面有没有实践,特别是在金融机构之间共享的场景? ?

- - - - - - - - - - - - - - - -

慢雾还建立了链上反洗钱:aml.slowmist.com。 我们最怕的是AML被污染,其次是覆盖不全。

: 类似Swift的kyc注册中心,国内有没有类似的机制,当然,除了都是存储在私有链上,在公有链上,问题怎么会被放大(安全和隐私方面)

- - - - - - - - - - - - - - - -

这也是我们的一个重要关注点。 我们需要和金融行业的大佬在征信数据上进行合作,然后结合我们慢雾AML链上的数据进行关联分析。

: 能不能说说刚才的假充值问题,为什么从公链同步出来的也是假的@异鼻(慢雾)

- - - - - - - - - - - - - - - -

慢雾科技披露的一系列假充值细节研究,可以看这里:

搜索:假充值。

慢雾科技创始人于先

慢雾技术:

慢雾区:

慢雾GitHub: